这是一个极其重要且敏感的文件,因为它直接关系到网站后台的最高权限管理,理解它的作用、工作原理和潜在风险,对于网站管理员至关重要。

(图片来源网络,侵删)

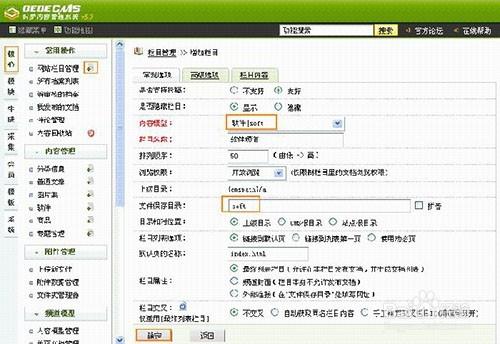

文件位置与基本作用

radminpass.php 文件通常位于织梦CMS安装根目录下,/wwwroot/你的网站/radminpass.php。

它的核心作用是:重置织梦CMS后台管理员(默认为 admin)的登录密码。

当你忘记了后台管理密码,无法通过登录页面进入后台时,这个文件就是你找回权限的“最后一把钥匙”。

工作原理与使用方法

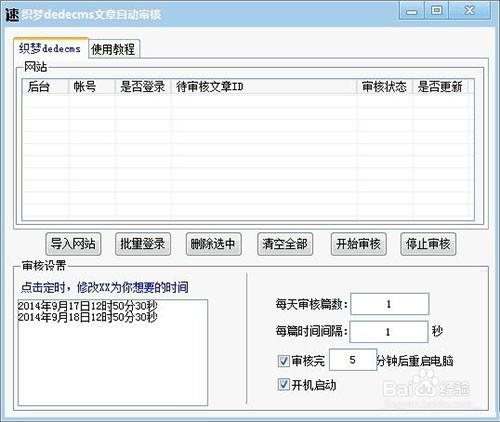

radminpass.php 的使用方法非常简单,通常分为以下几个步骤:

(图片来源网络,侵删)

第一步:访问文件

在浏览器中访问你的网站域名并加上文件名,

http://www.yourdomain.com/radminpass.php

第二步:填写信息 访问后,页面会显示一个简单的表单,要求你输入以下信息:

- 用户名:你要重置密码的管理员用户名,通常是

admin。 - 新密码:为你这个管理员设置一个新的登录密码。

- 确认新密码:再次输入一遍新密码,以防输错。

第三步:执行重置 点击“提交”或“重置密码”按钮,如果成功,页面会提示你密码已重置成功。

第四步:登录后台 你可以使用新设置的密码和原来的用户名登录网站后台了。

(图片来源网络,侵删)

代码逻辑分析(以较旧版本为例)

虽然不同版本的织梦代码略有差异,但其核心逻辑是相似的,下面是一个简化的逻辑分析:

<?php

// 1. 检查是否通过POST表单提交

if (isset($_POST('admin') && isset($_POST('pwd'))) {

// 2. 获取用户输入

$username = trim($_POST['admin']);

$new_password = trim($_POST['pwd']);

$confirm_password = trim($_POST('pwdok'));

// 3. 基本验证

if ($new_password != $confirm_password) {

die('两次输入的密码不一致!');

}

if (empty($username) || empty($new_password)) {

die('用户名和新密码不能为空!');

}

// 4. 连接数据库

require_once (dirname(__FILE__) . "/include/config_global.php");

$link = mysql_connect($cfg_dbhost, $cfg_dbuser, $cfg_dbpwd);

mysql_select_db($cfg_dbname, $link);

mysql_query("SET NAMES 'utf8'", $link);

// 5. 对新密码进行MD5加密(织梦默认使用MD5)

$password_md5 = md5($new_password);

// 6. 构造SQL更新语句,更新 `#@__admin` 表中对应管理员的密码

// 注意:#@__ 是表前缀的占位符,实际执行时会替换为真实的表前缀,如 dede_

$query = "UPDATE `#@__admin` SET `pwd`='$password_md5' WHERE `userid`='$username'";

$dsql->ExecuteNoneQuery($query);

// 7. 提示成功

echo "<div style='color:green'>密码重置成功!请使用新密码登录。</div>";

} else {

// 8. 如果不是POST提交,则显示重置密码的HTML表单

?>

<form action="radminpass.php" method="post">

<p>用户名: <input type="text" name="admin" value="admin" /></p>

<p>新密码: <input type="password" name="pwd" /></p>

<p>确认密码: <input type="password" name="pwdok" /></p>

<p><input type="submit" value="重置密码" /></p>

</form>

<?php

}

?>

关键点总结:

- 无需登录:任何人只要能访问到这个文件,就可以直接操作。

- 直接数据库操作:它绕过了所有前台和后台的安全验证,直接修改数据库管理员表。

- 明文传输(旧版本):在非常古老的版本中,密码可能是通过HTTP明文传输的,存在被窃听的风险,新版本可能会稍微好一些,但依然不安全。

- SQL注入风险(旧版本):如果代码没有对

$username和$new_password进行严格的过滤,就可能存在SQL注入漏洞,攻击者可以借此获取整个数据库的数据甚至执行系统命令。

安全风险与注意事项

radminpass.php 是一把双刃剑,它在方便管理员的同时,也带来了巨大的安全风险。

主要风险:

- 公开暴露:如果这个文件没有被及时删除,就相当于在互联网上公开了一个“后门”,任何知道你网站地址的人,都可以尝试暴力破解你的用户名和密码,从而控制你的整个网站。

- 被恶意利用:黑客会通过扫描工具自动寻找网站中是否存在

radminpass.php文件,一旦发现,他们会利用它来篡改网站内容、植入木马、发送垃圾邮件或窃取用户数据。 - 弱密码风险:如果管理员在重置密码时设置了过于简单的密码(如

123456,password),攻击者即使不知道这个文件的存在,通过暴力破解也能轻易登录后台。

安全建议:

- 【最重要】使用后立即删除:当你成功重置密码后,必须立即从服务器上删除

radminpass.php文件,这是最基本、最有效的安全措施。 - 设置强密码:无论是通过

radminpass.php重置还是正常修改,都请务必设置一个包含大小写字母、数字和特殊符号的复杂密码。 - 修改默认管理员用户名:如果你还没有修改,请立即在后台将默认的

admin用户名改为一个更独特的名称,这可以大大增加被猜中的难度。 - 定期检查:如果你是网站开发者或维护者,可以定期检查客户的网站是否还存在这个敏感文件。

- 升级到最新版本:使用最新版本的织梦CMS,因为它通常修复了旧版本中存在的已知安全漏洞,包括

radminpass.php的潜在问题。

radminpass.php 是织梦CMS的一个应急工具,用于在忘记后台密码时重置管理员账户,它的存在本身就意味着一个严重的安全漏洞。作为负责任的网站管理员,你必须牢记:只在需要时使用,并在使用后第一时间将其删除。 忽视这一点,你的网站就如同门户洞开,随时可能被攻击者接管。