下面我将详细解释 C 语言中 "corrupted" 的含义、常见原因、如何排查以及如何预防。

什么是 "Corrupted" (损坏)?

在 C 语言中,"corrupted" 指的是程序中某个变量、数据结构或内存区域的内容被意外地、非法地修改了,使其不再代表正确的、预期的数据,这就像一个你精心整理的文件柜,有人把文件顺序搞乱,或者把 A 文件的内容写到了 B 文件上,导致信息混乱。

常见的 "Corrupted" 场景和原因

数组越界 - 最常见的原因

这是导致数据损坏的“头号杀手”,C 语言不会自动检查数组边界,如果你访问了数组范围之外的内存,就会覆盖掉其他重要数据。

示例代码:

#include <stdio.h>

#include <string.h>

void process_data(int data[5]) {

// 假设这里发生了一个逻辑错误,循环多了一次

for (int i = 0; i <= 5; i++) { // 错误:应该是 i < 5

data[i] = i * 10; // 当 i=5 时,data[5] 超出了数组范围

}

}

int main() {

int my_data[5] = {0};

int another_variable = 12345; // 这个变量很可能在栈上紧挨着 my_data

process_data(my_data);

// another_variable 的值很可能已经被改变了

printf("another_variable is now: %d\n", another_variable); // 输出可能不是 12345

return 0;

}

问题分析:

my_data 数组只包含 my_data[0] 到 my_data[4],在 for 循环中,当 i 等于 5 时,data[5] 会写入 my_data 数组之外的内存,在 main 函数中,another_variable 通常分配在栈上紧挨着 my_data,所以它的值就被 data[5] = 50 这行代码给覆盖了,变成了 50,这就是典型的数据损坏。

指针错误

指针是 C 语言的强大功能,但也非常危险。

- 悬垂指针: 指针指向的内存已经被释放了。

- 野指针: 指针没有被初始化,指向一个随机的、未知地址的内存。

- 指针算术错误: 进行了错误的指针运算,导致指针指向了错误的位置。

示例代码 (悬垂指针):

#include <stdio.h>

#include <stdlib.h>

int* create_data() {

int* ptr = (int*)malloc(sizeof(int));

*ptr = 100;

return ptr; // 返回一个堆内存的地址

}

int main() {

int* my_ptr = create_data();

printf("Value: %d\n", *my_ptr); // 输出: 100

free(my_ptr); // 内存被释放了

// my_ptr 现在就是一个悬垂指针

*my_ptr = 200; // 错误:向一块已释放的内存写入数据!

// 这会导致未定义行为,可能会损坏堆管理器的数据结构,

// 后续的 malloc/free 可能会失败或导致程序崩溃。

return 0;

}

问题分析:

free(my_ptr) 之后,my_ptr 指向的内存被交还给了操作系统,此时再通过 my_ptr 去修改这块内存,就是非法的,这会破坏堆的内部结构,可能导致后续的内存分配失败或程序崩溃。

缓冲区溢出

这是一个与数组越界类似但更广义的概念,特指向固定大小的缓冲区(如字符数组)写入超出其容量的数据,通常与字符串操作函数有关。

示例代码 (不安全的字符串函数):

#include <stdio.h>

#include <string.h>

void copy_name(char* destination) {

char name[20];

printf("Enter a name (less than 20 chars): ");

// gets() 是极度危险的函数,它不知道 destination 的大小

// 用户如果输入超过 19 个字符,就会发生溢出

gets(name); // 错误:已废弃,极其危险

strcpy(destination, name); // 同样危险,不检查长度

}

int main() {

char user_input[10];

copy_name(user_input); // 传递一个更小的缓冲区

printf("You entered: %s\n", user_input);

return 0;

}

问题分析:

gets() 和 strcpy() 都不会检查目标缓冲区的大小,如果用户输入了 "ThisIsAVeryLongName",name 数组会溢出,进而可能覆盖 copy_name 函数的返回地址、user_input 数组等,导致程序崩溃或被恶意利用。

未初始化的变量

使用未初始化的变量意味着你正在使用一个包含“垃圾值”的内存,这会导致不可预测的计算结果。

#include <stdio.h>

int main() {

int a;

int b = a + 10; // a 的值是未知的,b 的结果也是未知的

printf("b is: %d\n", b); // 输出任何都有可能

return 0;

}

如何排查 "Corrupted" 问题?

数据损坏很难直接调试,因为损坏发生的地方和使用损坏数据的地方往往相距很远,你需要像一个侦探一样寻找线索。

-

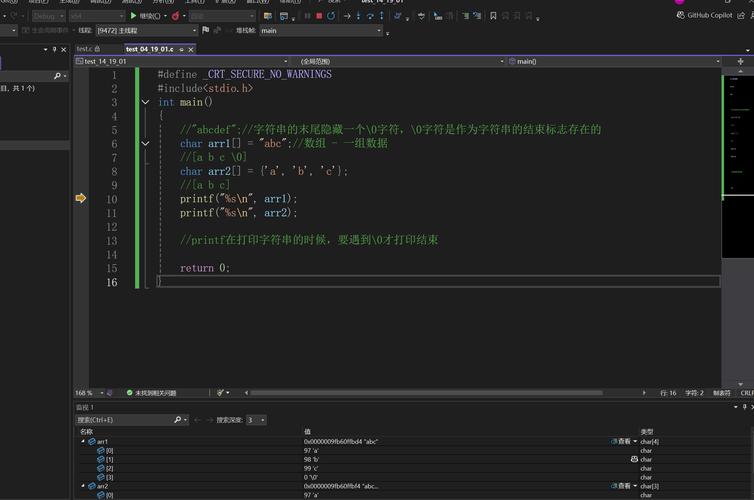

使用调试器:

- GDB (Linux/macOS) / Visual Studio Debugger (Windows): 这是最强大的工具。

- 设置观察点: 你可以监视一个变量的地址,当任何代码试图修改这个地址时,调试器会暂停,这对于追踪谁在“偷偷”修改你的数据非常有用。

- 检查内存: 在调试器中,你可以查看特定内存地址(比如一个数组)的内容,看看它是否被意外修改了。

- 回溯栈: 当程序崩溃时,调试器可以显示崩溃发生时的函数调用栈,帮助你定位问题代码。

-

启用编译器警告:

- 使用

-Wall -Wextra(GCC/Clang) 等高警告级别编译你的代码,编译器能发现很多潜在的错误,比如未使用的变量、隐式类型转换等。 - 对于更严格的检查,可以使用

-Werror,将所有警告都视为错误,迫使你修复它们。

- 使用

-

静态分析工具:

- 像 Clang Static Analyzer, Cppcheck, SonarQube 等工具可以扫描你的源代码,在不运行程序的情况下寻找潜在的 bug,包括内存泄漏、数组越界、空指针解引用等。

-

防御性编程:

- 边界检查: 在使用数组或进行内存拷贝时,始终手动检查边界,使用

strncpy代替strcpy,并手动添加空终止符。 - 初始化: 所有变量在定义时都应该被初始化。

- 指针检查: 在解引用指针之前,始终检查它是否为

NULL。 - 使用现代C++或安全库: 如果可能,使用 C++ 的

std::vector和std::string,它们会自动管理内存和边界,或者使用像strlcpy(BSD) 这样更安全的函数。

- 边界检查: 在使用数组或进行内存拷贝时,始终手动检查边界,使用

如何预防 "Corrupted" 问题?

预防远比调试重要。

- 总是进行边界检查: 这是黄金法则,无论是访问数组、读取文件还是从网络接收数据,都要确保数据不会超出你分配的缓冲区大小。

- 小心指针: 指针用完后立即设为

NULL,使用智能指针(在C++中)或明确的free/delete逻辑来管理内存的生命周期。 - 优先选择安全的函数:

- 用

strncpy,snprintf,strlcpy等代替strcpy,gets,sprintf。 - 用

fgets代替gets。

- 用

- 启用编译器警告: 养成

-Wall -Wextra -Werror的编译习惯。 - 编写单元测试: 为你的关键函数编写测试用例,特别是那些处理内存和数组的函数,可以尝试用一些边界值或非法输入来“攻击”你的代码,看它是否能正确处理。

- 代码审查: 让同事检查你的代码,他们可能会发现你忽略的错误。

"C language corrupted" 是一个严重的问题,根源在于 C 语言给予程序员极大的内存控制权,同时也要求程序员具备高度的责任心,它通常由 数组越界、指针错误、缓冲区溢出 等原因引起。

解决问题的关键在于:

- 调试时: 使用 GDB 等工具观察内存和设置断点。

- 预防时: 严格遵守 边界检查、安全函数 和 防御性编程 的原则。

虽然 C 语言很“危险”,但只要我们理解其底层机制并养成良好的编程习惯,就能有效地避免绝大多数的数据损坏问题。