第一步:紧急响应(隔离与取证)

这个阶段的目标是防止损失扩大,并为后续分析保留证据。

(图片来源网络,侵删)

-

立即断网隔离(非常重要!)

- 操作:立即登录你的服务器/虚拟主机控制面板,将网站从服务器上暂时下线,可以删除网站的域名解析(DNS记录),或者在Web服务器(如Nginx, Apache)中暂时将网站指向一个自定义的“维护中”页面。

- 目的:防止黑客利用网站漏洞进行更进一步的破坏(如挂更多马、窃取用户数据、发送垃圾邮件等),也防止网站被搜索引擎标记为“危险网站”影响声誉。

-

保留证据(非常重要!)

- 操作:在删除任何文件之前,务必将整个网站目录(

/dede/或你安装的目录)和数据库完整下载到本地,作为备份和证据。 - 目的:这个备份是分析黑客如何入侵、修改了哪些文件的关键证据,不要急于清理,先分析。

- 操作:在删除任何文件之前,务必将整个网站目录(

-

分析挂马文件

- 操作:用文本编辑器(如VS Code, Sublime Text, Notepad++)打开你下载的网站文件,搜索一些常见的恶意代码关键词,

iframe:查找<iframe src="http://恶意域名.com/xxx.js"></iframe>或<iframe src="data:text/html;base64,xxxx">这种形式。eval:查找eval(function(p,a,c,k,e,d){...})这种经过加密的代码。document.writeunescape- 一些可疑的、不属于你网站的域名。

- 目的:确定挂马的位置(是首页、模板文件,还是公共JS/CSS文件?)和挂马方式(是直接写入文件,还是通过数据库调用?)。

- 操作:用文本编辑器(如VS Code, Sublime Text, Notepad++)打开你下载的网站文件,搜索一些常见的恶意代码关键词,

第二步:系统清理与修复

这个阶段的目标是彻底清除恶意代码,并修复被利用的漏洞。

(图片来源网络,侵删)

A. 清理恶意代码

根据上一步的分析结果,进行针对性清理:

-

文件层面挂马:

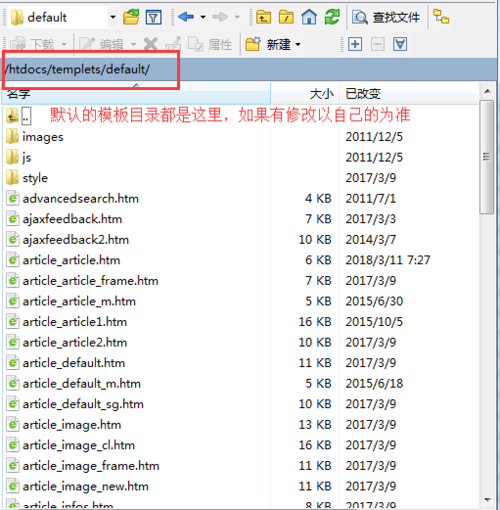

- 如果是少数几个文件被修改(如

index.html,footer.htm),直接用干净的备份文件替换。 - 如果是模板文件(

/templets/目录下的文件)被挂马,删除恶意代码,并恢复模板。 - 如果是公共JS/CSS文件被挂马,同样删除恶意代码或替换文件。

- 注意:不要只删除首页的挂马代码,要全局搜索所有文件,确保没有遗漏。

- 如果是少数几个文件被修改(如

-

数据库层面挂马(最常见也最隐蔽):

- 织梦的很多内容(如文章、栏目页)都存在数据库里,黑客最喜欢在

dede_arctype(栏目表)或dede_archives(文章表)的description(描述)、body(正文)或redirecturl(跳转URL)字段里挂马。 - 操作:

- 登录你的phpMyAdmin数据库管理工具。

- 选择你的织梦数据库。

- 点击“SQL”选项卡,执行以下查询来查找包含恶意代码的记录:

SELECT * FROM `dede_arctype` WHERE `description` LIKE '%恶意域名%'; SELECT * FROM `dede_archives` WHERE `body` LIKE '%恶意域名%' OR `description` LIKE '%恶意域名%'; -- 请将 '恶意域名' 替换成你实际找到的恶意URL

- 找到记录后,进入编辑模式,删除恶意代码,然后保存,如果记录太多,可以考虑用

UPDATE语句批量清除,但要非常小心,确保WHERE条件准确无误,以免误删正常内容。

- 织梦的很多内容(如文章、栏目页)都存在数据库里,黑客最喜欢在

B. 修复网站漏洞(防止再次被入侵)

清理干净后,必须找到并修复被黑客利用的入口,否则网站很快会再次被黑。

(图片来源网络,侵删)

-

核心文件与目录权限修复(织梦经典漏洞)

- 问题:织梦安装目录下的

data、templets、uploads等目录权限设置不当(如777),或者config_cache.inc.php等核心配置文件可被写入,是黑客植入后门的重灾区。 - 操作:

- 目录权限:将以下目录的权限设置为 755 (Linux/Unix服务器)。

/data//templets//uploads//a/(附件目录)/special/(专题目录)

- 文件权限:将以下核心配置文件的权限设置为 644。

/data/config.cache.inc.php/data/common.inc.php/data/safe/目录下的所有文件

- 重要提示:

/data/目录在后台更新缓存时会写入文件,所以权限必须是755。config.cache.inc.php文件本身在后台生成后,通常权限是644,但如果你的服务器特殊导致写入失败,可以临时改为777,生成后再改回644。

- 目录权限:将以下目录的权限设置为 755 (Linux/Unix服务器)。

- 问题:织梦安装目录下的

-

检查并删除Webshell(后门)

- 问题:黑客可能会上传一个伪装成正常文件(如图片、缓存文件)的Webshell,以便随时控制你的网站。

- 操作:

- 重点排查目录:

/data/,/uploads/,/a/,/special/,查找文件名可疑、文件大小异常、或文件内容包含assert,passthru,exec,system,shell_exec等危险函数的文件。 - 工具辅助:可以使用D盾、河马Webshell查杀等工具(在本地扫描下载下来的网站文件)来辅助查找。

- 重点排查目录:

-

更新织梦程序到最新安全版

- 问题:你使用的旧版本织梦程序可能存在已知的未修复的安全漏洞。

- 操作:

- 访问织梦官方论坛,下载最新版本的织梦程序。

- 注意:不要直接覆盖安装!正确的做法是使用织梦官方提供的“一键更新到最新版”工具,或者手动对比并替换有安全问题的文件(如

index.php,member,include等目录下的核心文件),更新前务必备份!

-

检查并修复FTP密码

- 问题:FTP密码过于简单或已泄露,导致黑客直接上传文件。

- 操作:立即修改你的FTP密码,设置一个包含大小写字母、数字和符号的复杂密码。

-

检查并修复数据库密码

- 问题:数据库连接信息(在

/data/common.inc.php文件中)过于简单。 - 操作:修改MySQL数据库的用户密码,然后更新

common.inc.php文件中的$cfg_dbpwd值。

- 问题:数据库连接信息(在

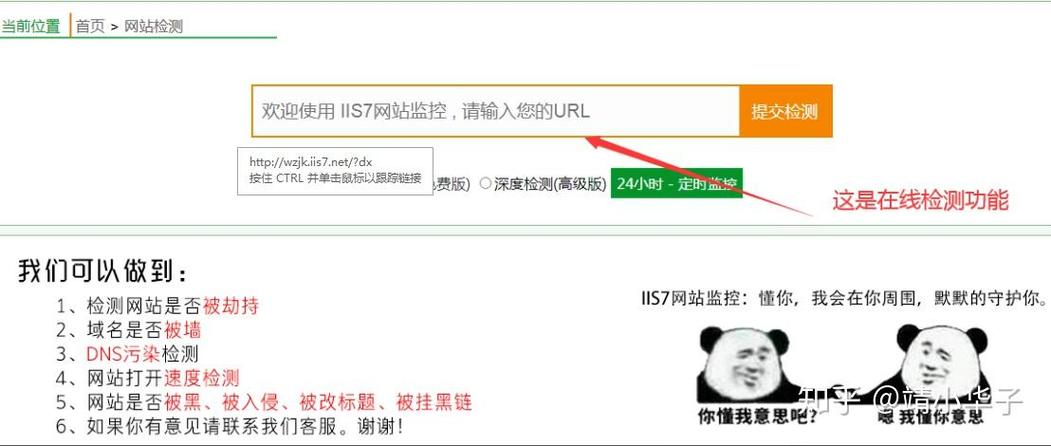

第三步:安全加固与长期维护

网站恢复后,需要建立一套安全机制,防止重蹈覆辙。

-

定期备份:

- 文件备份:每周定期备份整个网站目录。

- 数据库备份:每天或每周定期备份数据库,并下载到本地或保存到云存储。

- 异地备份:将备份文件保存在与网站服务器不同的地方(如你的电脑、另一个云盘),防止服务器出问题时备份也丢失。

-

安装安全插件:

在织梦后台可以安装一些安全防护插件,如“安全狗”、“DedeCMS安全补丁”等,它们可以实时拦截恶意请求、扫描后门文件。

-

修改默认管理路径:

- 不要使用默认的

/dede/作为后台管理目录,你可以通过修改index.php和dede/login.php等文件,将后台路径自定义为一个复杂的、别人猜不到的名字(如/my-admin-xyz/)。

- 不要使用默认的

-

定期更新:

关注织梦官方动态,一旦有安全补丁或新版本发布,及时更新。

-

使用安全可靠的虚拟主机/服务器:

选择有良好口碑和安全防护措施的服务商,他们通常会提供防火墙、入侵检测等基础安全服务。

总结流程

- 立即断网 -> 2. 保留证据 -> 3. 分析挂马 -> 4. 清理文件和数据库 -> 5. 修复权限漏洞 -> 6. 查杀Webshell -> 7. 更新程序 -> 8. 修改密码 -> 9. 安全加固与定期维护。

如果以上步骤你操作起来有困难,特别是涉及到服务器和数据库操作时,强烈建议你联系专业的网站安全服务商或你的服务器托管商进行处理,他们有更专业的工具和经验来帮你解决问题。