不存在“万能安全”的软件或系统,只有“持续加固”的安全实践。 织梦CMS 5.7作为一个发布于十多年前的系统,其核心代码和架构设计在今天看来存在大量已知和未知的漏洞,所谓的“万能安全”,不是指它本身固若金汤,而是指我们可以通过一系列组合拳式的安全加固措施,将其打造成一个相对难以攻破的堡垒。

(图片来源网络,侵删)

以下我将从思想准备、核心加固、日常维护三个层面,为你提供一份详尽的织梦CMS 5.7安全加固指南。

思想准备:安全是持续的过程

- 接受现实,降低期望:首先要明白,5.7版本非常古老,安全漏洞层出不穷,你的目标不是100%安全,而是提高攻击成本,让黑客在尝试攻击你时,发现你的网站防御严密,从而转向下一个更“软”的目标。

- 备份是最后的防线:在执行任何修改之前,请务必备份你的网站文件和数据库,没有备份的安全加固都是耍流氓,定期备份是安全策略中不可或缺的一环。

- 最小权限原则:无论是服务器环境、目录权限,还是数据库用户权限,都只授予完成其功能所必需的最小权限,网站目录不应给

777权限。

核心加固措施(“万能安全”的核心)

这部分是安全加固的重中之重,请务必严格执行。

目录权限加固(最基础也最关键)

这是织梦CMS最常见的安全问题,很多漏洞的利用都依赖于向可写目录写入Webshell。

- 核心原则:只开放必要的写入权限,其余全部设为只读。

- 操作步骤:

data目录:这是存放缓存、配置文件的核心目录,必须可写,权限建议设置为755或750。uploads目录:文件上传目录,必须可写,权限建议设置为755。special目录:专题目录,如果使用了专题功能,需要可写,权限建议设置为755。templets目录:模板目录,通常只读即可,权限建议设置为755。include目录:核心包含目录,通常只读即可,权限建议设置为755。dede目录:后台管理目录,强烈建议重命名,并设置只读,重命名后,权限可设为755。- 网站根目录:所有目录的父级,权限建议设置为

755。 - 文件权限:除了

.php文件可执行外,其他非脚本文件(如.html,.jpg,.zip等)权限建议设置为644。

警告:绝对不要将任何目录权限设置为 777!这是极其危险的操作,等于把家门钥匙直接交给了任何人。

(图片来源网络,侵删)

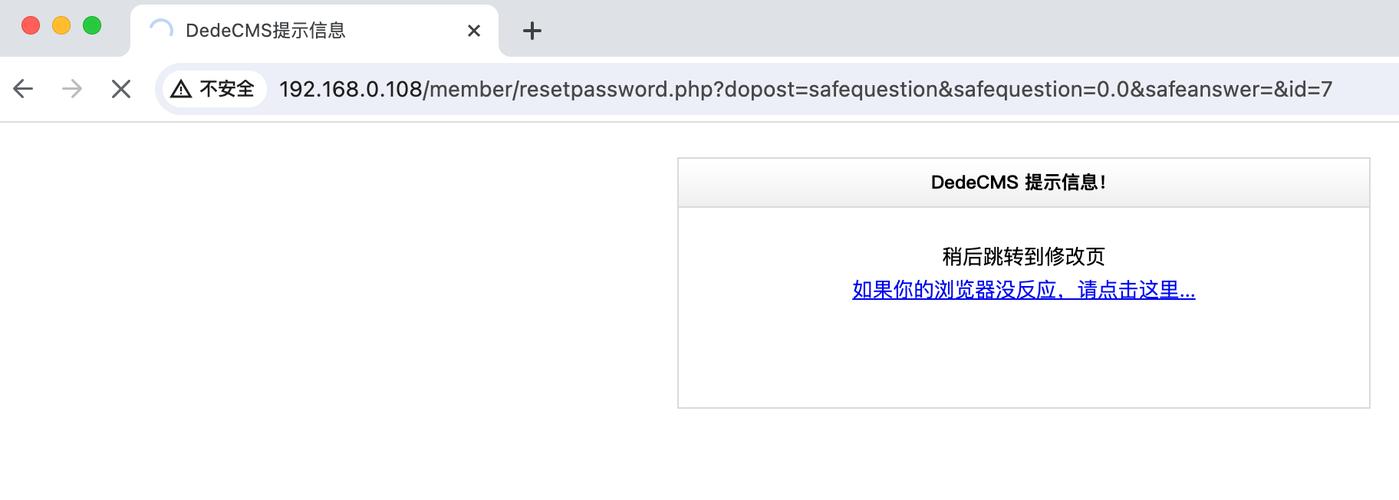

后台安全加固(防止暴力破解和未授权访问)

后台是攻击者的主要目标。

- 修改后台目录名:这是最简单有效的手段之一,将

dede目录重命名为一个复杂的、无规律的名称(如myadmin_x8k9f2a)。 - 修改默认管理员账号:安装完成后,立即删除默认的

admin账号,并创建一个全新的、复杂的用户名。 - 使用高强度密码:管理员密码必须包含大小写字母、数字和特殊符号,且长度不少于12位,不要使用生日、姓名等弱密码。

- 后台登录验证码:确保后台登录开启了验证码功能,织梦默认有此功能,检查是否被误关闭。

- 限制后台登录IP:如果网站是固定IP访问,可以在后台的“系统” -> “系统基本参数” -> “安全设置”中,设置允许访问后台的IP地址,这是非常有效的防护手段。

- 修改后台文件

config.php:在/dede/config.php文件的开头,加入以下代码,可以强制后台只能通过域名访问,防止IP直接访问:// 只允许通过域名访问后台 if ($_SERVER['HTTP_HOST'] != 'www.yourdomain.com') { // 请替换成你自己的域名 header('HTTP/1.1 403 Forbidden'); exit('Access Denied'); }

数据库安全加固(防止SQL注入和拖库)

数据库是网站的命脉。

- 修改数据库表前缀:安装织梦时,千万不要使用默认的

dede_,请自定义一个复杂的表前缀,如myweb_2025_,这可以有效防止利用已知漏洞的自动化攻击脚本。 - 修改数据库配置文件:

data/common.inc.php是数据库连接的核心文件,确保其权限设置为644或600,确保只有Web服务器用户可读。 - 使用独立数据库用户:为织梦CMS创建一个专门的数据库用户,并只授予对织梦数据库的

SELECT,INSERT,UPDATE,DELETE权限,绝对不要授予DROP等高危权限。 - 开启防SQL注入:在后台“系统” -> “系统基本参数” -> “其他选项”中,确保“GPC已经开启”是“是”,虽然PHP 7+默认已关闭GPC,但织梦仍依赖此设置进行部分过滤。

文件上传漏洞防护(防止Webshell上传)

这是织梦CMS的重灾区。

- 严格限制上传目录:确保

uploads目录下的所有子目录(如uploads/allimg/,uploads/flv/等)权限都是755,并且不允许执行PHP脚本,可以通过在.htaccess中禁止解析PHP来实现:# 在 /uploads 目录下创建 .htaccess 文件 <FilesMatch "\.(php|php3|php4|php5|phtml)$"> Order Allow,Deny Deny from all </FilesMatch> - 修改文件保存目录:在后台“系统” -> “系统基本参数” -> “核心设置”中,将“附件保存目录”修改为非Web根目录下的一个路径,或者使用一个极其复杂的目录名,如果服务器支持,可以将其挂载在一个独立的、不可Web访问的磁盘分区上。

- 使用第三方安全插件:安装一些专门用于文件上传安全检测的插件,它们可以在上传时对文件内容进行二次扫描,识别出伪装的图片马等。

代码层与服务器层加固

- 关闭错误信息显示:在后台“系统” -> “系统基本参数” -> “调试”中,将“显示错误信息”设置为“否”,防止数据库连接信息等敏感信息泄露。

- 安装安全狗或云锁:在服务器上安装安全狗(如Safedog)或云锁这类Web应用防火墙,它们可以实时拦截SQL注入、XSS、命令执行、文件上传等绝大多数攻击行为,是“万能安全”中非常重要的一环。

- 定期更新和打补丁:关注织梦官方或安全社区发布的漏洞公告,找到对应的补丁文件进行更新,虽然5.7官方已停止更新,但社区仍会有人维护补丁。

日常维护与监控

安全加固不是一劳永逸的。

(图片来源网络,侵删)

- 定期备份:设置定时任务,每周或每天自动备份网站文件和数据库,并将备份文件存储到异地服务器。

- 定期检查:

- 检查文件:定期检查网站根目录下是否有异常文件,特别是大小异常的

.php文件。 - 检查数据库:定期检查数据库中是否有异常的数据表或记录。

- 检查日志:定期查看服务器的访问日志(

access_log)和错误日志(error_log),寻找异常的访问模式。

- 检查文件:定期检查网站根目录下是否有异常文件,特别是大小异常的

- 保持警惕:一旦发现网站变慢、被篡改、被插入黑链,立即断开网络连接,分析原因,从备份中恢复,并加固漏洞。

织梦CMS 5.7 “万能安全” 清单

| 安全层面 | 核心措施 | 关键点 |

|---|---|---|

| 目录权限 | 最小权限原则 | data, uploads 可写(755);其他目录只读;绝对禁用777。 |

| 后台安全 | 提高访问门槛 | 重命名后台目录;修改默认管理员账号;使用高强度密码;限制后台登录IP。 |

| 数据库安全 | 混淆与隔离 | 修改默认表前缀;使用独立的、低权限的数据库账号;保护common.inc.php。 |

| 文件上传 | 隔离与限制 | 在uploads目录禁止PHP执行;修改附件保存路径到非Web目录。 |

| 代码与服务器 | 纵深防御 | 关闭错误显示;安装Web应用防火墙(如安全狗);及时打补丁。 |

| 日常运维 | 持续监控 | 定期备份;定期检查文件和日志;保持警惕。 |

遵循以上指南,你虽然无法让织梦CMS 5.7变得“绝对安全”,但已经能构建起一个非常强大的防御体系,足以抵御绝大多数自动化攻击和初级黑客,实现我们所说的“万能安全”效果。