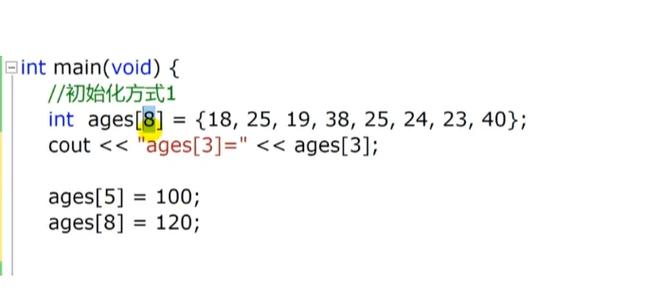

C语言不会在运行时检查数组的边界,当你访问一个超出数组合法索引范围的元素时,编译器不会报错,程序会继续执行,但会去访问内存中不属于该数组的空间,从而导致各种问题。

下面我们详细分析一下数组越界可能发生的几种情况,以及为什么会这样。

核心原因:C语言的内存模型

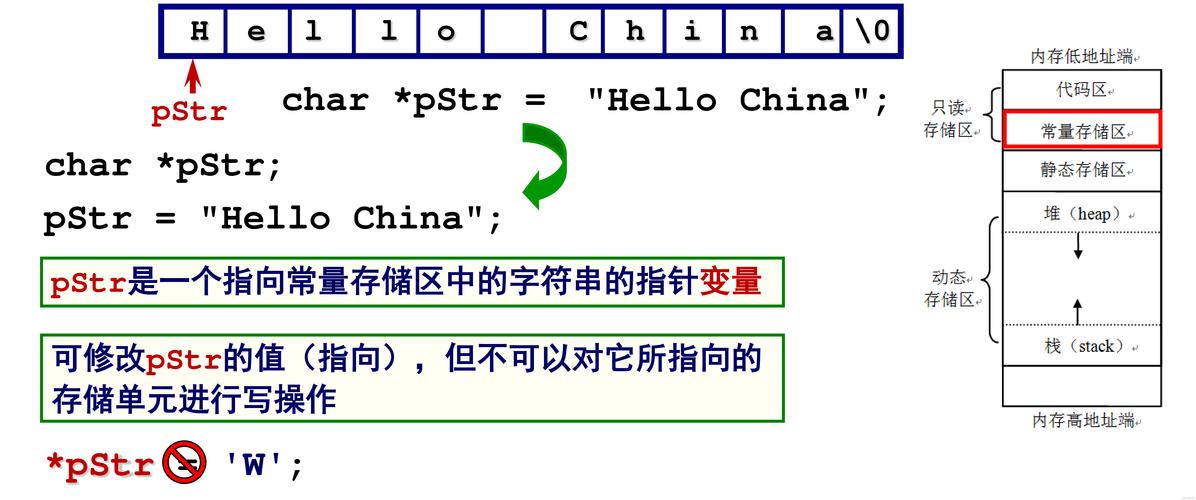

为了理解数组越界,首先要明白C语言中变量在内存中的大致布局,一个典型的程序内存布局包括:

-

栈

- 特点:由编译器自动管理,后进先出,函数调用时,局部变量(包括数组)和函数参数被压入栈;函数返回时,它们被弹出并销毁。

- 数组位置:当你在函数内部定义一个数组(如

int arr[10];),这个数组就会被分配在栈上。

-

堆

(图片来源网络,侵删)

(图片来源网络,侵删)- 特点:由程序员手动管理(通过

malloc,calloc,realloc,free),生命周期不受函数调用限制,可以动态分配和释放。 - 数组位置:当你使用

malloc分配一个数组(如int *arr = malloc(10 * sizeof(int));),这块内存就在堆上。

- 特点:由程序员手动管理(通过

-

全局/静态区

- 特点:全局变量和静态变量存储在这里,整个程序的生命周期都存在。

数组越界访问,就是指你的程序试图读取或写入栈上、堆上或全局区中,分配给该数组之外的内存地址。

数组越界可能发生的几种情况

读取越界

当你读取一个超出数组范围的元素时,程序会去读取内存中那个位置上“恰好”存在的值。

可能的结果:

-

读取到“垃圾值”:最常见的情况,你读取的内存可能属于其他变量、函数调用栈帧中的返回地址或其他未初始化的数据,这个值是随机的,没有意义。

#include <stdio.h> int main() { int arr[5] = {1, 2, 3, 4, 5}; // 数组的有效索引是 0, 1, 2, 3, 4 int x = arr[5]; // 读取越界,arr[5] 不存在 printf("x = %d\n", x); // x 的值是未定义的,可能是任何数字 return 0; }运行结果可能是

x = 0,也可能是x = -123456789,或者其他任何随机数。 -

读取到其他变量的值:如果越界后的内存恰好是另一个变量的存储空间,你就会错误地读取到那个变量的值。

#include <stdio.h> int main() { int arr[5] = {1, 2, 3, 4, 5}; int another_var = 100; // 假设 arr[5] 的内存位置恰好是 another_var printf("arr[5] = %d\n", arr[5]); // 可能会打印出 100 return 0; }这种情况是特定编译器和平台下的行为,具有偶然性,但非常危险,因为它会掩盖真实的数据问题。

-

程序崩溃:如果越界后的内存位置是不可读的(它不属于你的进程地址空间),操作系统会检测到非法内存访问,然后终止你的程序,在Linux/Unix上通常会看到

Segmentation Fault (core dumped),在Windows上会看到已停止工作。

写入越界

当你向一个超出数组范围的元素写入值时,程序会去修改内存中那个位置上的内容。

可能的结果:

-

破坏其他变量:这是最常见且最隐蔽的危害,你无意中修改了另一个变量的值,导致程序逻辑完全混乱。

#include <stdio.h> int main() { int arr[5] = {1, 2, 3, 4, 5}; int counter = 10; // 假设 arr[5] 的内存位置恰好是 counter arr[5] = 99; // 写入越界,将 counter 的值改成了 99 printf("arr[5] = %d (undefined)\n", arr[5]); printf("counter = %d\n", counter); // counter 的值被意外修改了! return 0; }输出可能是:

arr[5] = 99 (undefined) counter = 99程序的行为变得不可预测,很难调试。

-

破坏函数的栈帧:这是一个极其危险的情况,栈上不仅有你的数组,还有函数的返回地址、局部变量等,如果你写入的地址覆盖了函数的返回地址,当你调用

return时,程序会跳转到你写入的那个地址去执行,这可以被利用来执行恶意代码(缓冲区溢出攻击的原理),或者导致程序立即崩溃。 -

程序崩溃:如果越界后的内存位置是不可写的,操作系统会检测到非法内存写入,同样会终止你的程序,并报告

Segmentation Fault。 -

表面正常,埋下隐患:你写入的内存区域恰好是“空闲”的,程序不会立即崩溃,但这就像一颗定时炸弹,在未来的某个时刻,当程序访问到这块被破坏的内存时,才会导致错误,使得调试变得异常困难。

数组越界的后果

| 访问类型 | 可能的后果 | 危险等级 |

|---|---|---|

| 读取越界 | 读取到无意义的“垃圾值”。 读取到其他变量的值,导致逻辑错误。 访问非法内存,导致程序崩溃( Segmentation Fault)。 |

中等 (难以发现) |

| 写入越界 | 破坏其他变量,导致程序逻辑混乱。 破坏函数返回地址,可能被用于攻击或导致崩溃。 访问非法内存,导致程序崩溃。 表面正常,但留下严重隐患。 |

极高 (灾难性) |

如何避免数组越界?

-

总是小心计算索引:确保你的循环条件是正确的,对于

int arr[10];,循环应该是for (int i = 0; i < 10; i++),而不是i <= 10。 -

使用

sizeof计算数组大小:在需要遍历数组时,使用sizeof可以避免硬编码大小。int arr[] = {1, 2, 3, 4, 5}; int len = sizeof(arr) / sizeof(arr[0]); for (int i = 0; i < len; i++) { // 安全访问 }注意:这种方法只适用于在函数作用域内定义的、大小已知的数组,对于通过指针传递给函数的数组,

sizeof会退化为返回指针的大小,因此无效。 -

使用更安全的现代C++数据结构:如果你使用的是C++,强烈推荐使用

std::vector或std::array,它们在运行时会进行边界检查,越界访问会直接抛出异常,程序行为是明确和安全的。 -

使用静态分析工具:像

Clang Static Analyzer、Coverity等工具可以在编译时或代码分析阶段发现潜在的数组越界问题。 -

启用编译器的警告选项:在编译时使用

-Wall -Wextra等选项,虽然不能完全检测出所有越界,但可以帮助你发现一些明显的错误。

C语言赋予了你直接操作内存的强大能力,但也要求你对自己的行为负全责,数组越界是C/C++程序中最常见、最危险的错误之一,养成良好的编程习惯至关重要。