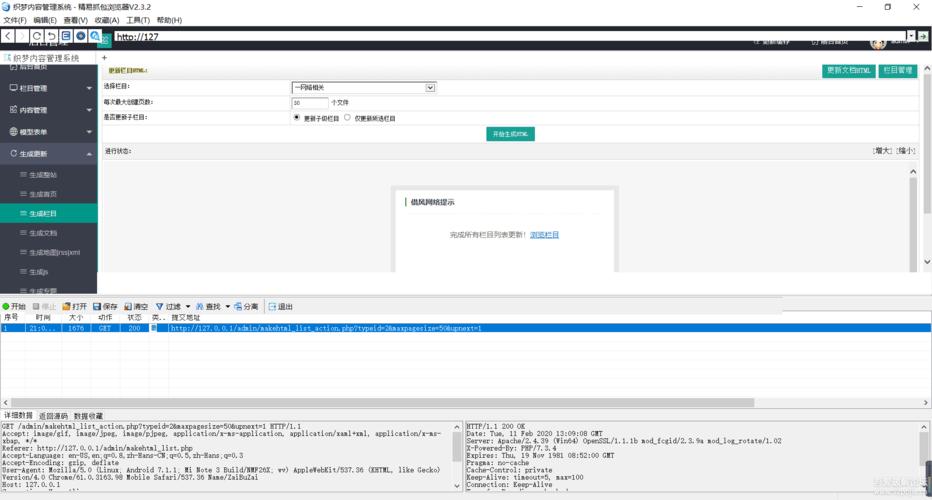

织梦CMS作为国内曾经最流行的网站建站系统之一,其用户量巨大,但由于其开发年代较早、安全意识相对薄弱,以及后期停止了核心版本的安全更新,导致存在大量已知的、甚至被武器化的漏洞,这使得使用织梦CMS的网站成为了黑客攻击的重灾区。

(图片来源网络,侵删)

以下是织梦CMS常见漏洞的详细分类、原理、利用方式及修复建议。

远程代码执行漏洞

这是最严重、危害最大的漏洞类型,攻击者可以直接在服务器上执行任意命令,完全控制网站。

后台登录处远程代码执行 (高危)

- 漏洞版本: DedeCMS 5.7 SP1 及以前版本

- 漏洞原理: 在后台登录页面,攻击者可以通过精心构造的请求,利用

member或dede目录下的文件上传漏洞或SQL注入漏洞,绕过登录验证并获取Webshell。 - 利用方式:

- 访问后台登录页面

dede/login.php。 - 通过抓包工具(如Burp Suite)拦截登录请求。

- 修改请求参数,例如在用户名字段或密码字段中插入恶意代码。

- 发送请求,如果成功,服务器可能会返回一个Webshell的路径或直接创建一个后门文件。

- 访问后台登录页面

- 修复建议:

- 升级到最新安全版本: 这是最根本的解决方法,织梦官方在后续版本中修复了此问题。

- 修改后台目录: 将

dede、dede等管理后台目录重命名为一个复杂的、不易猜测的名字。 - 修改后台入口文件: 将

dede/login.php等入口文件重命名或移动。 - 使用强密码: 确保后台管理员密码足够复杂(大小写字母+数字+特殊符号)。

会员/用户中心远程代码执行 (高危)

- 漏洞版本: 多个版本存在,如

7、6等 - 漏洞原理: 与后台类似,但利用点在会员中心,攻击者可以通过注册会员、修改个人资料、上传附件等方式,利用系统存在的文件上传漏洞或代码执行漏洞,获取Webshell。

- 利用方式:

- 注册一个普通会员账号。

- 进入会员中心,尝试在“个人资料”、“头像”、“空间”等模块上传恶意文件(如

.php文件)。 - 如果网站没有对上传文件的类型和内容进行严格校验,攻击者就可以上传一个Webshell,并通过浏览器访问它,从而控制网站。

- 修复建议:

- 严格限制文件上传: 严格控制会员可上传的文件类型(如仅允许

.jpg,.png,.gif),并在服务器端进行严格的文件头和内容检测,禁止上传可执行脚本。 - 修改上传目录路径: 将上传目录(如

/uploads/)设置在Web根目录之外,或进行严格的访问权限控制。 - 升级CMS版本: 修复已知的上传漏洞。

- 严格限制文件上传: 严格控制会员可上传的文件类型(如仅允许

模板相关代码执行

- 漏洞原理: 织梦CMS使用模板引擎解析模板文件,如果模板变量过滤不严,攻击者可以提交恶意数据,这些数据在模板渲染时被当作PHP代码执行。

- 利用方式: 通常需要先获得一个普通用户的权限,然后在留言、评论、文章内容等处提交包含PHP代码的payload,如果模板文件对这些变量的处理不当,就会触发代码执行。

- 修复建议:

- 升级CMS版本: 新版本对模板变量的过滤更严格。

- 自定义模板安全: 在自己开发的模板中,对所有来自用户的变量进行转义或过滤。

SQL注入漏洞

SQL注入可以让攻击者绕过登录、获取数据库敏感信息(如管理员密码、用户数据)、甚至删除整个数据库。

后台登录SQL注入 (高危)

- 漏洞版本: DedeCMS 5.7 SP1 及以前版本

- 漏洞原理: 在后台登录验证的SQL查询语句中,对用户输入的用户名和密码参数过滤不严,导致攻击者可以通过构造特殊的输入,闭合SQL语句,从而注入恶意代码。

- 利用方式:

- 访问后台登录页面。

- 在用户名或密码输入框中输入SQL注入payload,如

admin ' --。 - 如果成功,攻击者可能无需密码即可登录,或者利用此漏洞进一步获取数据。

- 修复建议:

- 升级到最新安全版本: 官方已修复。

- 使用预编译语句: 从代码层面,应始终使用PDO或MySQLi的预编译语句来处理用户输入,这是防止SQL注入的根本方法。

前台多处SQL注入 (高危)

- 漏洞版本: 几乎所有版本

- 漏洞原理: 在网站的前台功能中,如搜索、列表分页、会员信息查询等环节,对用户输入的参数没有进行充分的过滤和转义,导致SQL注入漏洞。

- 利用方式: 攻击者可以直接在浏览器地址栏或通过表单提交恶意构造的参数,来探测和利用这些漏洞。

- 修复建议:

- 全局过滤: 对所有来自GET、POST、COOKIE等外部输入的数据进行统一的过滤和转义。

- 升级CMS版本: 定期关注并安装织梦官方发布的安全补丁。

- 代码审计: 对自定义开发的模块进行严格的代码审计,确保所有数据库查询点都是安全的。

文件上传漏洞

文件上传是获取Webshell最直接的方式之一。

(图片来源网络,侵删)

- 漏洞版本: 多个版本

- 漏洞原理:

- 类型校验不严: 仅通过文件后缀名(如白名单

.jpg,.png)来判断,但攻击者可以伪造文件后缀(上传shell.php.jpg)。 - 内容校验绕过: 系统会检查文件内容是否为图片格式,但攻击者可以在图片文件(如

shell.php的前面)拼接上合法的图片文件头(如GIF89a),绕过检测。 - 逻辑漏洞: 比如上传一个临时文件,系统在处理过程中可能会重命名它为可执行的

.php文件。

- 类型校验不严: 仅通过文件后缀名(如白名单

- 利用方式:

- 找到网站的上传点(如会员头像、文章附件、商品图片等)。

- 使用一句话木马(如

<?php @eval($_POST['cmd']);?>)制作一个图片马(使用copy命令)。 - 通过正常上传流程上传该图片马。

- 如果上传成功,访问上传的文件路径,使用菜刀、蚁剑等工具连接,即可获得Webshell。

- 修复建议:

- 严格的文件类型校验: 同时检查文件后缀名和文件MIME类型。

- 重命名上传文件: 将上传的文件重命名为一个无意义的、不可执行的随机字符串(如

a1b2c3d4.jpg)。 - 服务器端二次校验: 在服务器上,使用

getimagesize()等函数再次验证文件内容是否为真实图片。 - 分离存储: 将上传的文件存储在Web根目录之外的目录。

其他常见漏洞

CSRF (跨站请求伪造) 漏洞

- 漏洞原理: 攻击者诱导已登录后台的管理员访问一个恶意网页,该网页会自动向网站的后台发起一个请求(如修改密码、删除文章、添加管理员等),由于管理员已登录,浏览器会自动携带其Cookie,导致请求被服务器认为是合法的。

- 危害: 可以执行任何管理员权限的操作。

- 修复建议:

- 验证Referer: 在关键操作(如修改密码、删除数据)的请求中,检查请求的来源页面(Referer)是否合法。

- 使用Token: 在表单中生成一个随机的Token,并在提交时进行验证,这是最有效的方法。

后台GetShell漏洞(“万能密码”)

- 漏洞原理: 在后台登录时,通过构造特殊的用户名或密码,利用SQL逻辑或代码逻辑漏洞,绕过验证直接登录。

- 示例Payload:

admin ' #或' or '1'='1 - 修复建议: 与SQL注入修复方法相同,核心是升级版本和加强代码过滤。

信息泄露漏洞

- 漏洞原理: 网站配置不当或代码问题,导致敏感信息被泄露。

- 常见泄露:

/data/config.cache.bak或/data/config.inc.php备份文件泄露数据库账号密码。/install目录未删除,导致安装向导和数据库信息泄露。/plus/diy.php等文件存在,可以被利用来发送垃圾邮件或进行其他恶意操作。

- 修复建议:

- 删除

/install目录。 - 删除或禁止访问所有

.bak备份文件。 - 对敏感目录进行权限设置,禁止外部访问。

- 删除

总结与最佳实践

对于使用织梦CMS的用户,强烈建议采取以下措施来保障网站安全:

- 立即升级: 这是最重要的一步,升级到织梦官方发布的最新安全稳定版本,如果无法升级,务必安装所有可用的安全补丁。

- 修改默认配置:

- 修改后台目录名(如

dede->my_admin_abc123)。 - 修改后台入口文件名(如

login.php->my_login.php)。 - 修改数据库表前缀,避免被批量攻击。

- 修改后台目录名(如

- 强化密码: 为所有管理员账号设置高强度的、唯一的密码。

- 严格权限控制:

- 设置正确的文件和目录权限(如

目录755,文件644,关键配置文件604或600)。 - 将

uploads、data等目录的权限设置为755或更严格,避免写入。

- 设置正确的文件和目录权限(如

- 定期备份: 定期备份网站文件和数据库,并将备份文件保存在安全的地方。

- 关闭不必要功能: 如果不需要会员功能,建议关闭会员注册和登录,删除或禁用不使用的插件和模块。

- 使用Web应用防火墙: 部署WAF(如云WAF、ModSecurity等)可以有效拦截已知的攻击行为,是重要的最后一道防线。

- 关注安全资讯: 关注织梦官方社区或安全社区,及时了解最新的漏洞信息和修复方案。

重要提醒: 由于织梦CMS核心版本已停止更新,其底层架构存在大量历史遗留安全问题,对于新项目,强烈建议考虑使用更现代、更安全的CMS系统,如 WordPress (配合安全插件)、Typecho 或国内一些持续更新的开源CMS。

(图片来源网络,侵删)